Мошенники второй половины 2024 года изобрели новые уловки, чтобы придать своим действиям видимость легитимности. Они используют термины вроде «бенефициар» или «инкассаторы из Банка России» и предлагают «официальные письма» от налоговой, «компенсации» для узбеков или заманчивые инвестиции для белорусов.

Их цель неизменна — заставить жертву добровольно расстаться с деньгами. Иногда их фальшивые предложения выглядят убедительнее настоящих банковских услуг. Как распознать такие схемы и защититься? Читайте дальше.

Бенефициар за всё заплатит

Мошенники снова удивляют своей изобретательностью. Во второй половине 2024 года популярной схемой обмана стала так называемая «синхронизация счетов». Эта уловка строится на манипуляциях с доверием клиентов брокеров и их близких.

Сценарий начинается с «уведомления» от брокера о якобы «плохой кредитной линии». Клиенту внушают, что из-за высокой кредитной нагрузки он не сможет продолжать работать с брокером или вывести деньги. Решение проблемы? Найти доверенное лицо — «бенефициара», который якобы поможет синхронизировать счета.

Всё выглядит профессионально, но за словами скрывается обычный обман. Бенефициаром может быть кто угодно из окружения клиента: родственник, друг или коллега. Главное условие — минимум долгов. Мошенники убеждают, что бенефициар должен взять кредит, перевести деньги клиенту, а тот отправит их брокеру. На деле эти средства исчезают в карманах аферистов, а бенефициар остаётся с долгами.

ЧИТАЙТЕ ТАКЖЕ: Опасный звонок: какие схемы используют современные мошенники

Некоторые клиенты вовлекают сразу нескольких людей — друзья, родственники, коллеги берут кредиты, думая, что помогают. В итоге схема превращается в коллективный лохотрон, а мошенники уходят с крупной суммой.

Мошенники в погонах — схема кражи денег под легендой инкассации от ЦБРФ

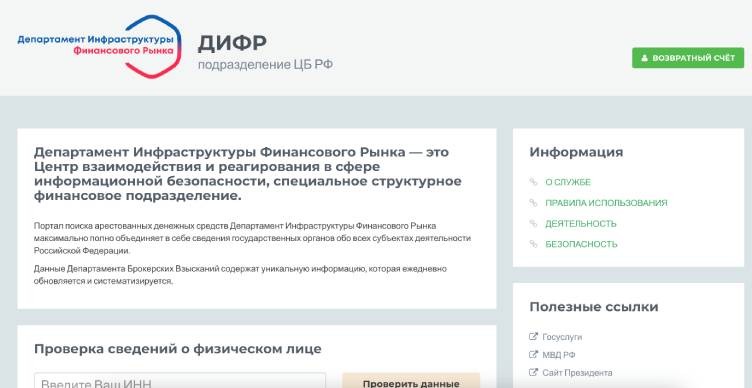

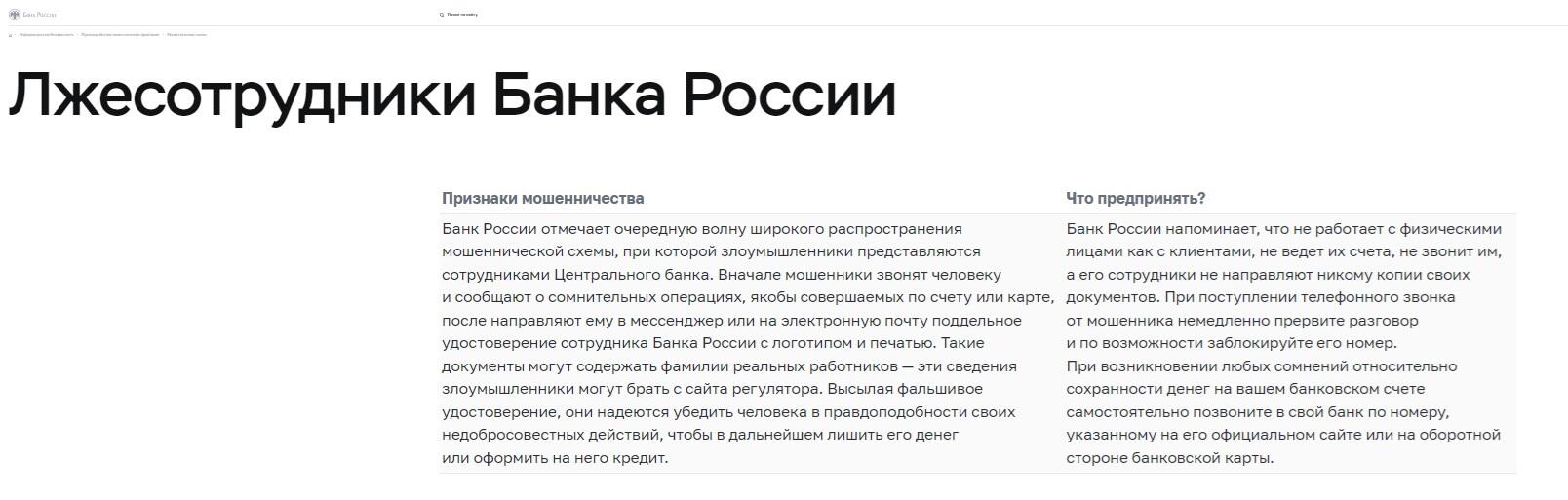

Мошенники используют схему с «инкассаторами» от имени Банка России, чтобы выманить деньги. Они звонят, представляясь сотрудниками Центрального банка, и пугают жертву, заявляя о якобы хакерской атаке на её счета. Затем предлагают услугу «инкассатора», который приедет, заберёт наличные и перевезёт их на «защищённый спецсчёт».

На самом деле никакого спецсчёта не существует. Мошенники, выступая в роли «инкассаторов», забирают деньги себе. Банк России не раз предупреждал, что не работает с физлицами напрямую, не ведёт их счета и не предоставляет подобных услуг. Такие звонки — явное мошенничество, цель которого — украсть ваши средства.

CySEC: жулики пишут вам на TrustPilot и Google Business

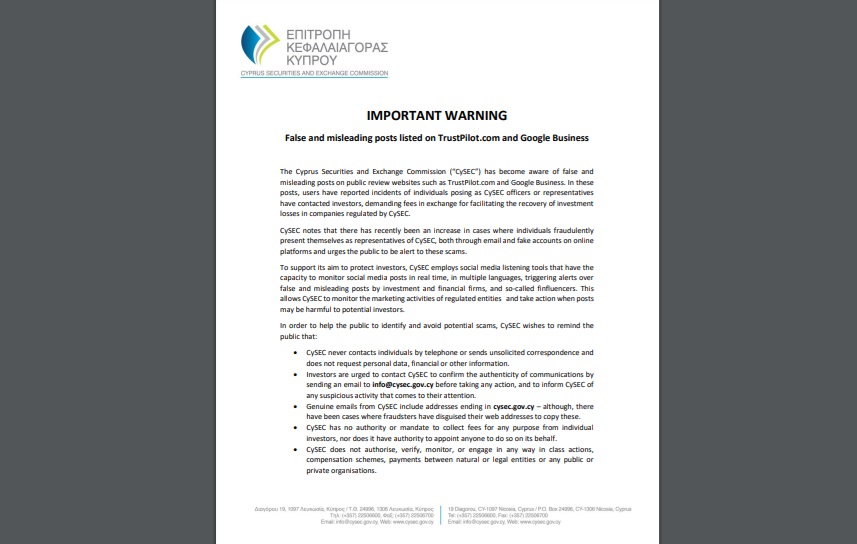

Мошенники используют имя CySEC, чтобы выманивать деньги у доверчивых инвесторов. Они создают поддельные аккаунты или отправляют электронные письма, обещая помощь в возврате средств от компаний, якобы находящихся под регулированием CySEC. Для этого жертву просят оплатить «обязательные сборы». На самом деле деньги уходят в карман аферистов, а никакой помощи не существует.

CySEC подчёркивает, что их сотрудники никогда не работают напрямую с частными лицами, не запрашивают личные данные и не требуют оплату услуг. Поддельные аккаунты, фейковые письма и ложные страницы в интернете — всё это инструменты мошенников, играющих на доверии и эмоциях жертв.

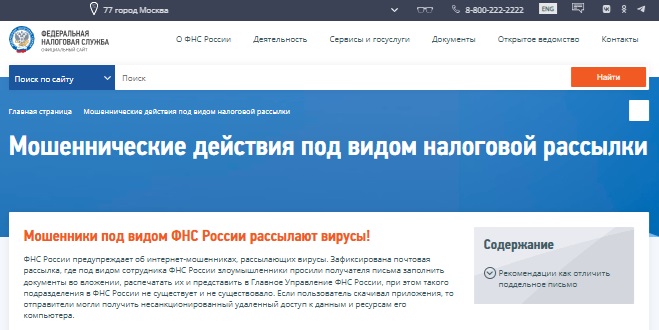

Email от налоговой? Это мошенники!

Мошенники выдают себя за налоговую, рассылая письма с ложной информацией о задолженности и штрафах. Эти письма выглядят официально — гербы, деловой стиль, подписи. Жертве предлагают перейти по ссылке или открыть вложение с «подробностями», но это ведёт на поддельный сайт, который собирает личные данные или переводит деньги на мошеннические счета.

Часто суммы небольшие, чтобы не вызывать подозрений, а злоумышленники давят на срочность. Налоговая предупреждает: она не рассылает такие уведомления. Вся информация доступна только в личном кабинете на официальном сайте. Получив письмо, проверяйте адрес отправителя и уточняйте данные через официальные каналы.

Код в СМС для взлома Госуслуг

Ещё одна прибыльная схема мошенников — выманивание кодов из SMS. Под видом подтверждения доставки или оплаты злоумышленники получают доступ к личным данным и финансам жертв. Простая уловка, которая уже принесла им миллионы.

Далее мы рассмотрим четыре основные схемы, которые мошенники используют для обмана.

Схема 1: букет с подвохом — код за цветы

Мошенники разработали схему, начинающуюся с приятного сюрприза: получателю доставляют букет цветов через службу доставки, а отправитель остаётся анонимным, что усиливает доверие. Вскоре звонит «сотрудник цветочного салона», которая вежливо просит подтвердить получение букета, продиктовав код из SMS, якобы для отчётности перед начальством.

На самом деле этот код используется для входа в онлайн-банк или на портал Госуслуг. Получив доступ, мошенники похищают деньги или оформляют микрокредиты на имя жертвы. Они играют на доверии и чувстве долга, заставляя поверить, что просьба невинна.

Схема 2: фейковая доставка — схема обмана с Госуслугами

Мошенники придумали новый способ обмана, играя на популярности онлайн-шопинга. Они звонят под видом сотрудников «Почты России» или маркетплейсов, таких как Wildberries или Ozon, сообщая о «проблемах» с посылкой. Для их решения жертву просят продиктовать код из SMS, якобы для переадресации или подтверждения доставки. На деле этот код используется для доступа к Госуслугам, через которые мошенники оформляют кредиты в микрофинансовых организациях, оставляя жертву с долгами.

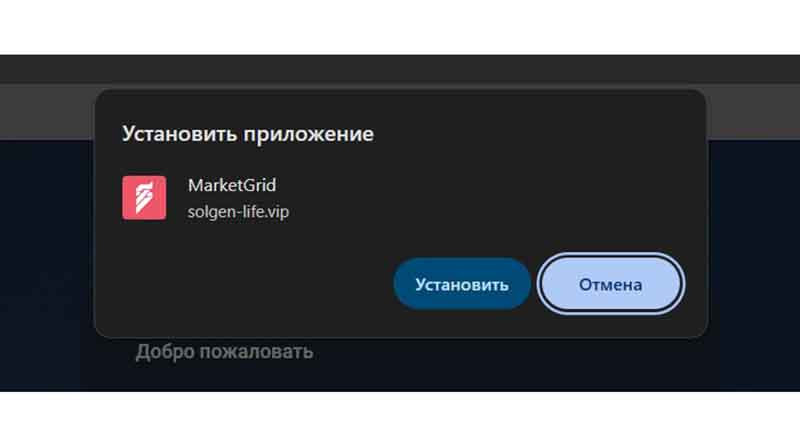

Другой вариант схемы — установка «приложения доставки», которое на самом деле оказывается вредоносным ПО. Это позволяет злоумышленникам добраться до банковских счетов и личных данных. Особенно активно такие уловки применяются после крупных распродаж, когда многие действительно ожидают доставки заказов.

Схема 3: от налогов к долгам — взлом Госуслуг

Мошенники используют налоговый сезон для взлома аккаунтов на Госуслугах. Под видом сотрудников налоговой они звонят и заявляют о необходимости переадресовать уведомление или исправить ошибку, требуя код из SMS. Если жертва отказывается, звонят снова, представляясь сотрудниками Госуслуг, и убеждают продиктовать код для защиты аккаунта от «взлома».

Получив доступ, злоумышленники оформляют микрокредиты на имя жертвы. Помните: ни налоговая, ни Госуслуги никогда не запрашивают коды из SMS.

Схема 4: замена счётчика — новая схема обмана от мошенников

Мошенники используют замену электросчётчиков как повод для обмана. Под видом сотрудников энергокомпании они предлагают бесплатную замену, уточняют паспортные данные и СНИЛС, а затем просят код из SMS для «подтверждения очереди». На самом деле этот код даёт доступ к Госуслугам.

С помощью полученных данных аферисты взламывают аккаунт, оформляют микрокредиты и получают личную информацию. Настоящие сотрудники энергокомпаний не запрашивают коды или данные по телефону и всегда предъявляют удостоверение. Проверяйте подобные запросы через официальные каналы.

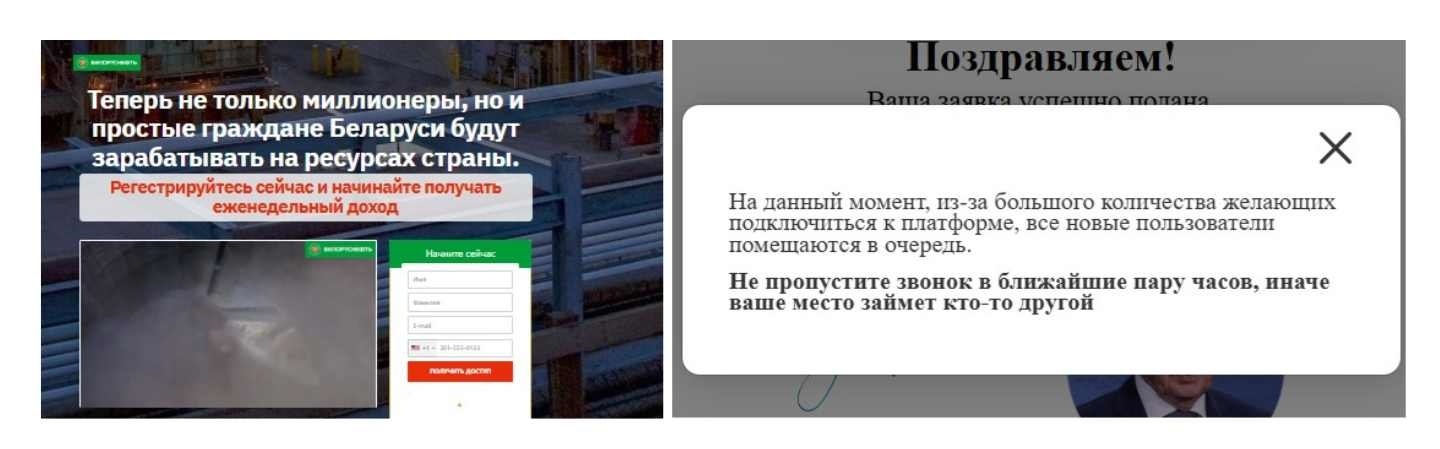

Заработок на ресурсах страны — мошенническая схема для белорусов

Мошенники активно используют сайты с обещаниями лёгкого заработка на «ресурсах страны», привлекая внимание жителей Беларуси. Сценарий прост: пользователь видит рекламу в социальных сетях, переходит на сайт и заполняет регистрационную форму. После этого появляется сообщение о том, что «желающих заработать очень много», и жертву ставят в очередь. При этом её заверяют, что в ближайшее время представитель финансового проекта свяжется для объяснения всех деталей.

На самом деле цель сайта — собрать контакты, чтобы передать их псевдоброкерам. Вскоре жертве начинают звонить, представляясь специалистами, и убеждают вложить деньги в «выгодные» инвестиции. Мошенники активно манипулируют эмоциями, обещая быструю прибыль и низкие риски. На деле средства либо сразу исчезают, либо используются для дальнейшего раскручивания на новые вложения. Схема специально адаптирована под белорусский рынок и рассчитана на доверчивых граждан, которые ищут простые способы заработка.

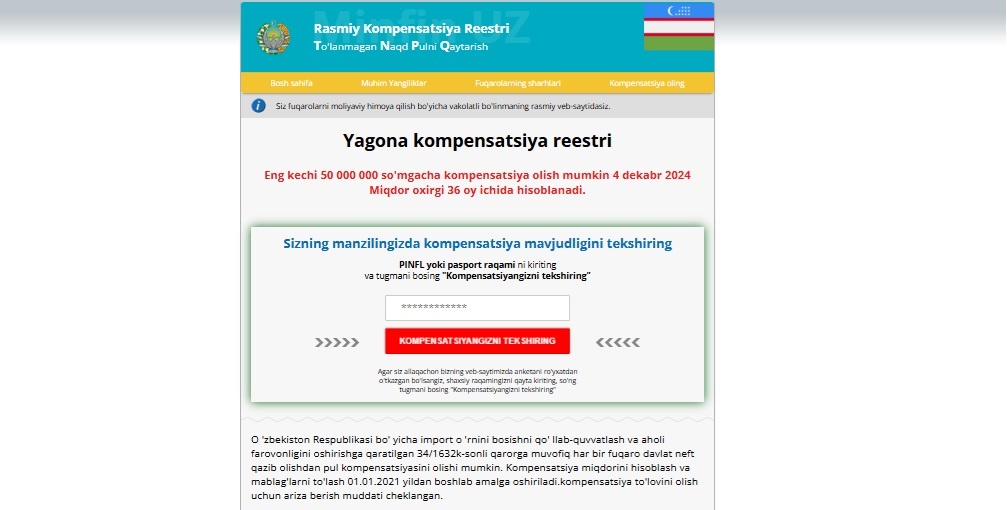

Фейковый Минфин Узбекистана — новая схема развода

Мошенники разработали сайт, имитирующий официальный ресурс, где якобы можно получить компенсацию от Министерства финансов Узбекистана. На сайте обещают выплаты до 50 миллионов сумов за товары из обязательной потребительской корзины, при этом приводятся ссылки на вымышленные законы и решения, чтобы придать схеме вид легитимности. Пользователям предлагают ввести паспортные данные или ПИНФЛ для проверки доступности компенсации.

ЧИТАЙТЕ ТАКЖЕ: Как социальная инженерия и OTP-боты помогают мошенникам обойти 2FA

После ввода данных жертве сообщают, что компенсация доступна, но для её получения нужно заплатить небольшой сбор за оформление или подтвердить данные через SMS-код. Как только деньги перечисляются или код передаётся, мошенники получают доступ к банковским счетам жертвы или используют её данные для оформления микрокредитов. Доверие к схеме усиливают фальшивые отзывы, имитирующие положительный опыт других пользователей, и срочные сроки подачи заявок, чтобы заставить действовать быстро и необдуманно.

Заключения

Мошенники становятся всё изобретательнее, находя способы обмануть даже самых осторожных. Во второй половине 2024 года они предлагали «легальные» инвестиции, обещали компенсации, организовывали подставные доставки и даже выдавали себя за налоговую или энергокомпании. Всё выглядит убедительно — звонки от «банковских сотрудников», «налоговиков» или «финансовых экспертов» звучат так, будто вам действительно хотят помочь. Но цель у них одна — ваши деньги и данные.

Эти схемы рассчитаны на доверчивых людей, и никто не застрахован от обмана. Расскажите об этом друзьям, близким, коллегам. Поделитесь статьёй, чтобы предостеречь других. Чем больше людей будут знать, как действуют мошенники, тем меньше у них шансов на успех.